Polityka Bezpieczeństwa Informacji SRP Wyciąg z Polityki bezpieczeństwa informacji przetwarzanych na stacjach roboczych SRP

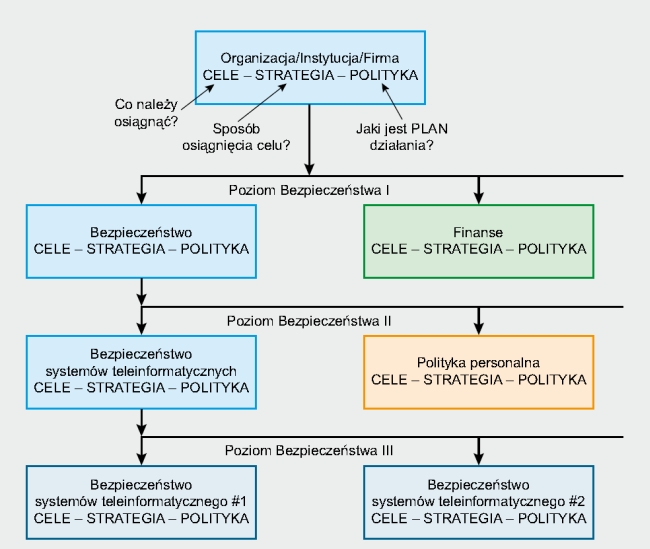

System Zarządzania Bezpieczeństwem Informacji zgodny z ISO/IEC 27001 (cz. 1.). Wprowadzenie | Zabezpieczenia - czasopismo branży security

Amazon.com: Polityka bezpieczenstwa informacji w biurze rachunkowym: 9788326998812: praca zbiorowa: Libros

Konferencja ekspercka - polityka bezpieczeństwa informacji, czyli (nie)bezpieczna informacja z perspektywy atakującego - Uniwersytet Wrocławski